In breve

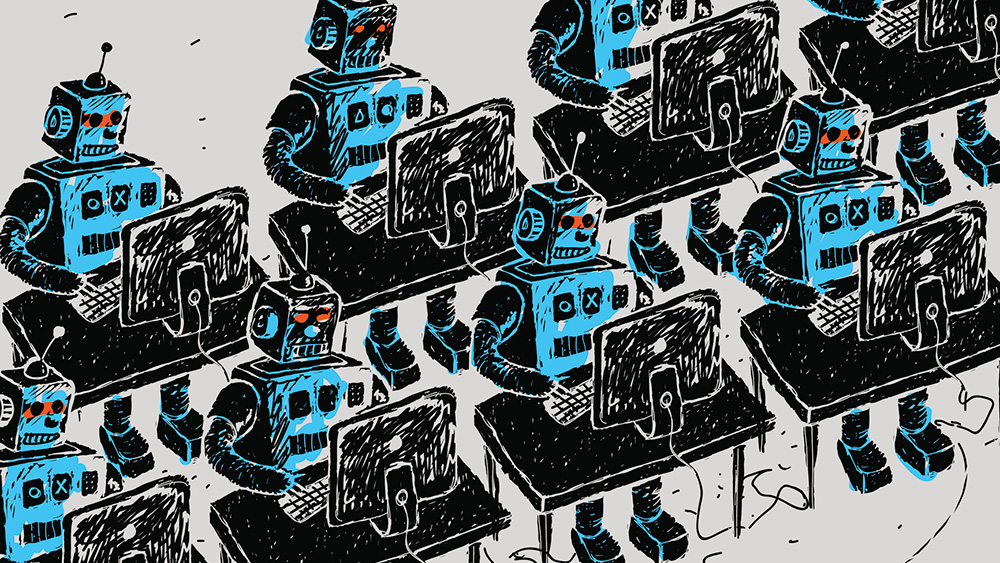

È stata creata una botnet di dimensioni sorprendenti: un "esercito" di 30.000 dispositivi infettati che vengono utilizzati dagli hacker per saturare la rete di bersagli come siti web o applicazioni. La maggior parte dei dispositivi si trovano tra USA, Taiwan e Regno Unito.

Riassunto completo

- Una nuova botnet chiamata Eleven11bot, composta da circa 30.000 dispositivi IoT infetti, sta conducendo attacchi DDoS senza precedenti, con un picco registrato di 6.5 terabit al secondo (Tbps) il 27 febbraio.

Come funziona una botnet?

Una botnet è una rete di dispositivi infetti da malware che vengono controllati da un hacker da remoto senza che i proprietari se ne accorgano. Il processo inizia con l’infezione di dispositivi vulnerabili, spesso tramite falle di sicurezza o credenziali deboli, che una volta compromessi si collegano a un server di comando e controllo (C2). Da lì, l’attaccante può impartire ordini, utilizzando i dispositivi per eseguire attacchi DDoS, inviare spam, rubare dati o diffondere ulteriori infezioni. Nel caso di Eleven11bot, la botnet sfrutta dispositivi IoT come telecamere di sicurezza e DVR per generare un traffico dati enorme e sovraccaricare le reti bersaglio.

- La botnet è composta principalmente da telecamere di sicurezza e videoregistratori digitali (DVR), con la maggior parte dei dispositivi situati negli Stati Uniti (24.4%), Taiwan (17.7%) e Regno Unito (6.5%).

- Gli attacchi utilizzano metodi ipervolumetrici, saturando la larghezza di banda dei bersagli con un traffico dati estremamente elevato, causando degradazioni del servizio che possono durare giorni.

- Eleven11bot è probabilmente un’evoluzione di Mirai, un malware che infetta dispositivi IoT. Il metodo di infezione sfrutta una vulnerabilità nei DVR TVT-NVMS 9000 basati su chip HiSilicon.

- Diverse fonti discordano sulle dimensioni della botnet: Nokia stima 30.000 dispositivi, Shadowserver oltre 86.000, mentre Greynoise suggerisce meno di 5.000.

- Per proteggersi da queste botnet, gli utenti dovrebbero disabilitare l’accesso remoto non necessario, proteggere i dispositivi con password forti e applicare aggiornamenti di sicurezza.

Questo testo è un riassunto del seguente articolo (eng):

Alternativa in italiano: